Stay smart. Sigue conectado de forma segura

Los dispositivos de IoT se han convertido en parte de nuestra vida diaria y es fundamental que cada uno de nosotros pueda protegerlos. Los fabricantes de dispositivos de IoT tienen la responsabilidad de diseñar unos productos seguros, pero también hay algunas medidas que los consumidores pueden tomar para proteger mejor sus dispositivos y sus datos contra ciberataques. El acuerdo Cybersecurity Tech Accord, en colaboración con Consumers International, trabaja para concienciar sobre los riesgos de seguridad de los dispositivos de IoT y sobre cómo los consumidores pueden seguir protegidos. Juntos han recopilado este repositorio de información para garantizar que los consumidores tengan más información sobre cómo mantener seguros sus dispositivos de IoT. Sabemos que proporcionar información y asesoramiento es solo el primer paso para acercar a los consumidores y a los fabricantes de dispositivos de IoT en un entorno con unos estándares y una gobernanza sólidos, y con el objetivo común de poner la ciberseguridad en el centro de la tecnología y la innovación.

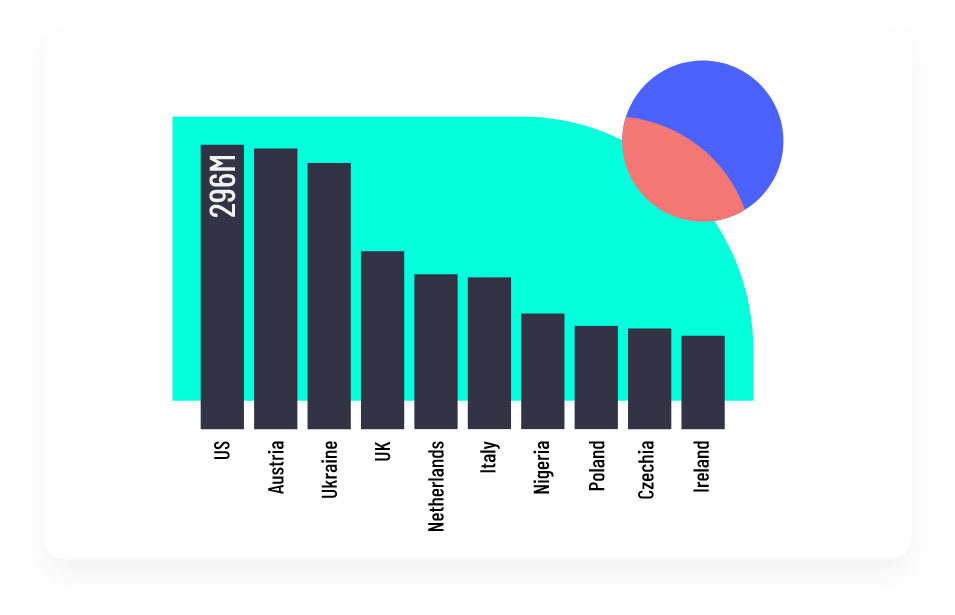

Datos y cifras de seguridad de IoT

Cómo proteger tu casa conectada

La responsabilidad de diseñar productos de Internet de las Cosas ciberseguros para los consumidores recae en los fabricantes de dispositivos inteligentes y conectados. Los reguladores de todo el mundo han emitido directrices y recomendaciones para ajustar las prácticas de los fabricantes en este espacio. Al mismo tiempo, los consumidores debemos ser conscientes de los riesgos que estas nuevas tecnologías pueden entrañar cuando se introducen en nuestros hogares. Hay varias precauciones que podemos tomar para garantizar que nuestros dispositivos estén a salvo de posibles ciberataques, y a medida que más dispositivos de IoT entren en nuestra vida diaria, debemos adaptar nuestro comportamiento para asegurarnos de que estas tecnologías no puedan actuar en contra de nuestros intereses. Tomar las siguientes precauciones puede ayudarnos a garantizar que nuestros productos estén a salvo de posibles ataques y que podamos utilizar los productos que compramos para aquello a lo que están destinados.

Utiliza unos métodos de autenticación seguros

Utiliza los dispositivos y las aplicaciones instaladas en ellos de manera seguraa

Proteja tu red doméstica

Ten cuidado al conectarte a una red

Cómo proteger los dispositivos de IoT

- Altavoces inteligentes

- Timbres inteligentes

- Televisores inteligentes

- Juguetes inteligentes

- Cerraduras inteligentes para la casa

- Impresoras inteligentes

- Monitor de bebé inteligente

- Cámaras de seguridad inteligentes para interiores y exteriores

Altavoces inteligentes

Principiante

Intermedio

Avanzado

Timbres inteligentes

Principiante

Intermedio

Televisores inteligentes

Principiante

Intermedio

Juguetes inteligentes

Principiante

Intermedio

Cerraduras inteligentes para la casa

Principiante

Intermedio

Impresoras inteligentes

Intermedio

Avanzado

Monitor de bebé inteligente

Intermedio

Avanzado